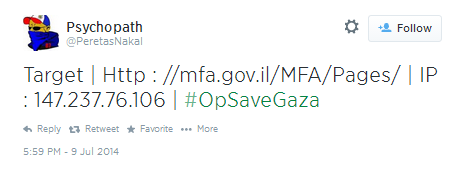

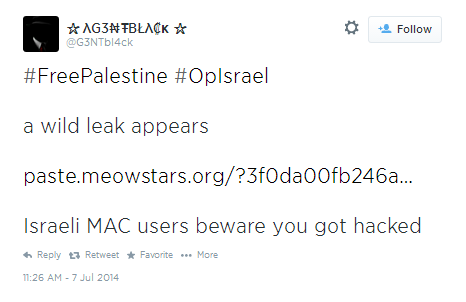

בימים האחרונים הופצו קריאות לביצוע התקפה מקוונת נגד ישראל בתאריך 11 ביולי תחת השם OpSaveGaza.

ב-4 ביולי הופצו הטוויטים הראשונים הנושאים את התגית ובכללם סרטון אשר הועלה על ידי Anonxox TN ב-3 יולי, אשר מופנה אל האקרים באשר הם וקורא להם להצטרף למבצע הנדון;

http://youtu.be/p1IDi9sG81shttp://youtu.be/p1IDi9sG81s

הסרטון כולל את המסר הבא;

"Greetings world we are anon-ghost.

this is an urgent call for all hackers, human right organisation, activist all around the world, to unite again, and start campaign against Israel, share what is really going on there, expose their terrorist activity to the world. the act of lunching rockets from Gaza sector to Israel is an acceptable and normal reaction against those pigs, that's call resistance and not terrorism, israhell is never existed its only Palestine, it's our home. if you are a hacker, activist, a human right organisation, share, hack israel website, and expose to the world their crime, show to the world how much blood in their hands, bloods of innocent children and women.

we will never remain silence against israhell war activity, anonymous collective, all hackers team will join this operation inchallah, and we will be the cyber resistance, the cyber shield, the voice for the forgoten people. the voice of Palestine. fight for the right, do something, where ever you are, what ever you can do, join the cyber intifada. on 11 july 2014, israhell, you better be prepared.

operation save Gaza…engaged."